Ransomware, panne serveur, fuite de données, crise sanitaire ou géopolitique… les crises IT ne préviennent pas. Mais elles peuvent être anticipées. Pourtant, peu d’entreprises sont réellement prêtes. Et dans l’urgence, sans PRA/PCA éprouvés, runbooks clairs et rôles définis, c’est le chaos assuré ! Alors, comment se préparer ? Comment s’inspirer de l’ITSM, des meilleures pratiques cyber et de l’expérience terrain pour éviter le pire : l’improvisation ?

Le constat est sans appel : les crises IT n’ont jamais été aussi nombreuses en France.

Selon le dernier panorama de l’ANSSI, l’Agence nationale de la sécurité des systèmes d’information, le nombre d’événements de sécurité a connu une augmentation de 15 % en 2024. Une tendance qui se traduit par des incidents impressionnants par leur ampleur, comme l’a illustré la cyberattaque massive contre France Travail début 2024, exposant les données personnelles de 43 millions de personnes (et leur numéro de sécu).

Personne n’est épargné : services publics (ville de Lille, hôpitaux de Brest, de Cannes…), comme géants du privé (Free, SFR, Picard, Kiabi, Intersport…), du simple vol de données à la paralysie totale des services.

Et ne nous y trompons pas, l’impact n’est plus seulement informatique. Il peut être industriel et systémique. L’anecdote de Jaguar Land Rover fin 2025 est une véritable leçon : une cyberattaque a stoppé net leurs usines britanniques, gelant la chaîne d’approvisionnement mondiale. L’effet domino a été si violent que le gouvernement britannique a dû garantir un prêt de 1,7 milliard d’euros pour sauver l’entreprise et ses fournisseurs. La crise IT d’un seul acteur est devenue la crise de tout l’écosystème automobile d’un pays.

Face à cette réalité, la question qui se pose est : êtes-vous prêts à gérer une crise ?

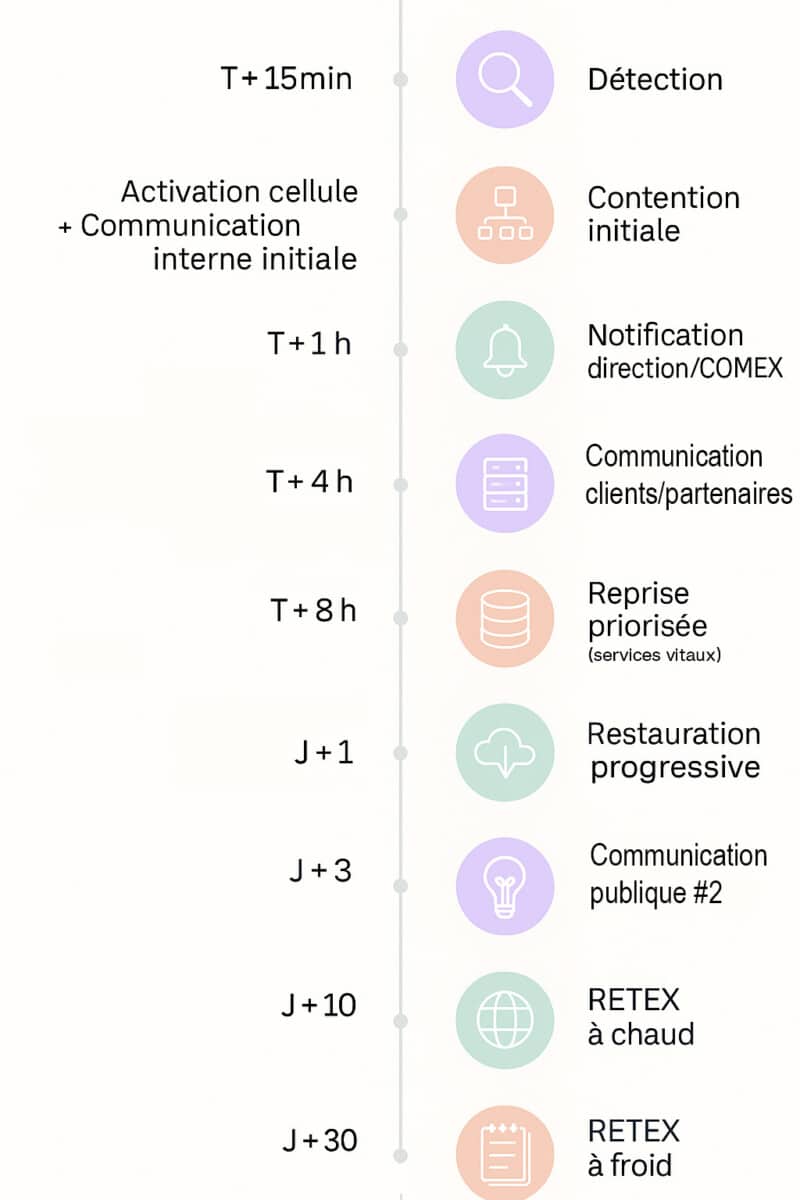

Chronologie d’une crise IT

Étape 1 – Avant la crise : se préparer

À défaut de pouvoir toujours éviter une crise, la meilleure manière de la surmonter est de s’y être préparé.

Cette phase de préparation n’est pas une contrainte, c’est votre assurance-vie. L’objectif est simple : réduire la surprise le jour J.

Cette préparation permet de mettre en place les bons outils, de clarifier les rôles et de s’entraîner. Plus une organisation est préparée, plus la situation de stress générée par l’effet de surprise est atténuée, permettant d’agir avec méthode et efficacité le moment venu.

5 actions pour se préparer

Cinq actions constituent le socle de toute stratégie de résilience face aux crises :

- Définir une gouvernance claire : pour ne pas jouer à « Qui est le chef ? » en pleine tempête. Formalisez qui prend les décisions stratégiques (la cellule de crise) et qui exécute sur le terrain (la cellule opérationnelle).

- Préparer des plans de continuité et de reprise (PCA/PRA) : le PCA vise à maintenir les activités essentielles en mode dégradé pendant la crise. De son côté, le PRA a pour objectif de redémarrer les systèmes d’information dans les meilleurs délais après un sinistre. Ces plans doivent être documentés, connus de tous et, surtout, testés régulièrement.

- Formaliser une stratégie de communication : qui parle ? À qui (collaborateurs, clients…) ? Pour dire quoi ? Préparer les messages et les canaux à l’avance vous évitera de communiquer dans la panique, ce qui est le meilleur moyen de détruire la confiance.

- Contractualiser des prestations et souscrire une assurance cyber : personne n’a toutes les compétences en interne. Avoir sous contrat une société de réponse à incident et une assurance cyber, c’est comme avoir le numéro des pompiers avant que le feu ne se déclare.

- S’entraîner régulièrement : la simulation de crise est un exercice souvent négligé, mais crucial. Qu’il s’agisse d’une simulation sur table (« tabletop exercise ») ou d’un test en conditions réelles, cet entraînement permet d’éprouver la robustesse des procédures, d’identifier les points de friction et de s’assurer que chacun connaît son rôle.

Conseil de l’ANSSI

Ne vous contentez pas de présentations PowerPoint. L’ANSSI est formelle : les simulations techniques complètes (restauration réelle de sauvegardes, bascule sur le site de secours) sont les seules qui révèlent les vrais problèmes. C’est là que l’on découvre que la sauvegarde n’était pas fonctionnelle ou que la procédure de bascule n’avait pas été mise à jour depuis trois ans.

La cellule de crise : qui fait quoi ?

En situation d’urgence, la hiérarchie habituelle s’efface. La règle d’or est que la fonction prime le grade. La cellule de crise (CDC) est une gouvernance alternative, composée d’une équipe pluridisciplinaire (IT, direction, communication, juridique) dont le seul but est de piloter l’organisation à travers la tempête.

Elle s’articule sur deux niveaux :

- La cellule stratégique (ou décisionnelle) : le Comex, la direction générale, le juridique, la communication et des représentants métiers. Son rôle ? Évaluer les impacts, arbitrer les décisions lourdes (payer ou non la rançon ?), valider la communication et préserver la réputation.

- La cellule opérationnelle (cyber et IT) : le DSI, le RSSI, les experts du SOC et du CSIRT. Leur mission ? Plonger dans la technique pour confiner l’attaque, investiguer et reconstruire.

L’une des premières actions de la cellule de crise sera d’isoler l’incident pour éviter sa propagation. Cela peut se traduire par la mise hors ligne de certains serveurs, la déconnexion d’Internet ou encore la restauration de sauvegardes saines.

Cellule de crise : rôles et responsabilité

| Rôle | Responsabilité principale | Compétences |

|---|---|---|

| Responsable (coordonnateur) | Pilote les décisions, arbitre, garde le cap stratégique | Leadership, sang-froid, vision globale, autorité reconnue |

| Porte-parole/communication | Gère la communication externe et incarne publiquement l’organisation | Maîtrise des médias, stratégie de communication, gestion de crise |

| Secrétaire | Assure la traçabilité de toutes les décisions, informations et événements (main courante) | Organisation, rigueur, capacité de synthèse, outil de suivi |

| Coordonnateur SI (ex. : DSI, RSSI) |

Apporte une expertise ciblée pour qualifier l’attaque et guider la réponse | Connaissance du domaine, capacité à vulgariser |

La communication de crise

La communication de crise est un volet souvent sous-estimé. Il est pourtant essentiel d’informer rapidement les parties prenantes (collaborateurs, clients, partenaires, autorités de régulation) de la situation et des mesures prises. Une communication transparente et régulière permet de maintenir la confiance et de limiter l’impact réputationnel. L’exemple de la fuite de données chez Intersport a montré l’importance d’une communication claire et de recommandations précises aux clients affectés.

Le secrétaire de crise, parmi d’autres fonctions spécifiques, joue un rôle essentiel dans la tenue d’un livre de bord (ou main courante) horodaté des événements, questionnements et décisions. Ce journal est crucial non seulement pour la traçabilité des actions, mais aussi pour le retour d’expérience (Retex). Il est vital que les fiches réflexes (ou runbooks) du responsable de crise, du coordinateur SI et du secrétaire soient définies à froid et aisément consultables.

La cellule de crise est le « cœur stratégique de la gestion d’urgence ». Sa composition doit être claire et les rôles définis à l’avance pour garantir une prise de décision rapide et coordonnée.

Malgré la meilleure des préparations, une crise peut toujours survenir. Votre réactivité à ce stade est cruciale pour déclencher la bonne réponse.

Étape 2 — Le début de la crise : sonner l’alarme

Lorsqu’une crise survient, la rapidité de réaction est déterminante. La première étape consiste à détecter et à qualifier l’incident le plus rapidement possible.

Est-ce un simple incident technique ou une situation de crise qui dépasse les capacités de gestion courantes et nécessite une mobilisation exceptionnelle ? Est-ce une panne matérielle, une cyberattaque, une erreur humaine ? L’évaluation de l’ampleur de l’incident est déterminante pour la suite des opérations.

Le seuil critique est atteint

On active la cellule de crise lorsqu’un « seuil critique » est franchi. Ce n’est plus un incident pour lequel une procédure existe. C’est une situation exceptionnelle où le manuel habituel ne suffit plus. Ce seuil est atteint quand trois critères sont réunis :

- La gravité : l’impact sur l’activité est ou s’annonce majeur (ex. : la production est à l’arrêt).

- L’urgence : chaque minute qui passe aggrave la situation.

- L’impact potentiel : les répercussions à long terme si rien n’est fait (ex. : la réputation de l’entreprise est en jeu).

L’activation de la cellule de crise

Une fois le seuil atteint, la mobilisation doit être immédiate et suivre une séquence structurée. En situation de stress maximal, ces étapes prédéfinies sont votre garde-fou contre la panique et l’improvisation.

- Alerter les membres : les membres prédéfinis de la cellule de crise sont contactés via des canaux fiables et rapides, préparés en amont (SMS groupés, outils collaboratifs dédiés, appels automatisés).

- Mobiliser les cellules : les équipes stratégiques et opérationnelles se réunissent (physiquement ou virtuellement) pour établir un premier diagnostic partagé.

- Appliquer les fiches réflexes (runbooks) : ces check-lists, préparées pour chaque scénario de crise potentielle, détaillent pas à pas les procédures à suivre. Ils permettent de réduire le stress et le risque d’erreur humaine en fournissant un cadre clair et précis aux équipes techniques. Elles incluent des actions critiques, comme isoler les systèmes compromis du réseau ou protéger les sauvegardes saines.

Une fois la cellule activée et les premières mesures conservatoires prises, la gestion de la crise se déploie sur deux fronts en parallèle : technique et métier.

Étape 3 – Pendant la crise : piloter dans la tempête

Gérer la crise ne se résume pas à la seule résolution technique de l’incident. C’est mener une guerre sur deux fronts : la bataille technique pour reprendre le contrôle du SI et la bataille stratégique pour limiter l’impact sur l’activité.

Une double stratégie pour une maîtrise globale

Pour piloter efficacement, la cellule de crise s’appuie sur deux stratégies complémentaires qui doivent avancer de concert.

| Objectif | STRATÉGIE DE RÉSOLUTION CYBER | STRATÉGIE DE CONTINUITÉ D’ACTIVITÉ |

|---|---|---|

| 1 | Comprendre l’ennemi : qualifier l’attaque, identifier le périmètre de la compromission. | Évaluer et limiter les impacts des dysfonctionnements sur les processus critiques. |

| 2 | Protéger le SI non compromis et reprendre le contrôle du SI compromis. | Permettre une reprise progressive des activités, même en mode dégradé, grâce au PCA. |

Communiquer pour maintenir la confiance

Une mauvaise communication peut transformer une crise technique en une crise de réputation.

La communication est donc fondamentale pour informer et rassurer les collaborateurs, mais aussi pour préserver la confiance de l’écosystème externe (clients, partenaires, autorités, médias).

Pour une gestion globale de la crise, il est en effet indispensable que la communication travaille main dans la main avec la réponse technique.

Une communication de crise efficace repose sur trois grands principes :

- Transparence et faits : ne communiquez que sur des informations fiables et vérifiées. Il vaut mieux dire « nous investiguons activement » que de donner des informations erronées ou de fausses promesses.

- Adapter le message : le message doit être adapté à ses destinataires. Par exemple, aux collaborateurs, on fournira des instructions claires sur les outils indisponibles et les procédures à suivre. Aux clients, on communiquera sur les délais de rétablissement estimés, sans entrer dans les détails techniques de l’attaque.

- Maîtriser le temps : communiquez de manière continue pour occuper le terrain et ne pas céder à la pression médiatique ou aux rumeurs. Un silence prolongé peut être interprété comme une perte de contrôle.

Point de vigilance :

L’ANSSI insiste sur ce point : en communication de crise, celui qui ne parle pas à tort. Il faut occuper le terrain médiatique pour garder la maîtrise du narratif.

Kit de survie en 5 questions / 5 réponses

| Question | Type de crise | Réponse |

|---|---|---|

| 1. Que faire dès la détection d’une machine compromise ? | Tous types | Isoler immédiatement la machine ou le segment du réseau, mais la garder allumée pour conserver les preuves techniques (logs, mémoire). |

| 2. Face à une demande de rançon, faut-il payer ? | Crise cyber (ransomware) | Non, il est fortement déconseillé de payer. Privilégiez la résilience technique et le rétablissement à partir de sauvegardes saines. |

| 3. Si le SI est totalement inutilisable, quelle est la priorité ? | Crise IT majeure (indisponibilité) | Activer le plan de continuité d’activité (PCA) et les outils de secours résilients (annuaires hors ligne, communications alternatives). |

| 4. Que faire en cas de vol ou de fuite de données personnelles ? | Crise cyber (vol de données) | Déposer plainte et procéder à la déclaration réglementaire obligatoire, notamment auprès de la CNIL (RGPD). |

| 5. Qui est prioritaire pour la communication lors de la phase aiguë ? | Tous types (communication) | Les équipes et collaborateurs doivent être informés rapidement pour éviter les rumeurs et assurer la cohérence de la réponse. |

La crise est désormais maîtrisée. Il est temps d’organiser la sortie de crise et, surtout, de capitaliser sur cette épreuve.

Étape 4 — Après la crise : capitaliser sur l’expérience

La tempête est passée. Mais le travail ne fait que commencer. La fin d’une crise n’est pas un simple retour à la normale. C’est le début d’une phase essentielle de reconstruction, d’analyse et d’amélioration continue. L’objectif est de sortir de l’épreuve non pas affaibli, mais renforcé.

Le retour d’expérience (Retex)

Une fois la crise résolue, il est fondamental de réaliser un retour d’expérience. Cet examen « post-mortem » a pour objectif d’analyser le déroulement des événements, d’identifier les points forts et les axes d’amélioration.

Il ne s’agit pas de chercher des coupables, mais de comprendre ce qui a fonctionné et ce qui doit être amélioré.

L’analyse doit porter sur des aspects concrets, comme la qualité des échanges d’information, le fonctionnement des équipements et matériels ainsi que la pertinence des prises de décision.

Le Retex se déroule en deux temps :

- À chaud : immédiatement après la fin de la crise, une première réunion permet de recueillir les impressions et les faits marquants pendant que les souvenirs sont encore frais.

- À froid : quelques semaines plus tard, une analyse plus approfondie et dépassionnée permet de formaliser un plan d’action concret pour améliorer les processus, les outils et les formations.

L’opportunité de se renforcer

Chaque crise est une leçon brutale, mais incroyablement efficace. Elle expose vos faiblesses comme aucun audit ne pourra jamais le faire. C’est une opportunité unique de justifier des budgets, de durcir vos systèmes et de renforcer la culture de sécurité dans toute l’entreprise. La résilience n’est pas un état, c’est un muscle qui se renforce à chaque épreuve.

En conclusion, si le risque zéro n’existe pas, une préparation rigoureuse et une gestion de crise structurée permettent de minimiser l’impact d’un incident IT. Face à des menaces en constante évolution, l’anticipation et la formation restent les meilleures armes. Le gouvernement français propose notamment la formation SenCy-Crise de Cybermalveillance.gouv.fr, tandis qu’ORSYS met à disposition de nombreux programmes pour anticiper et gérer les crises. Car le jour J, mieux vaut être prêt !